Experts warn that current encryption standards could be shattered by quantum machines, urging governments and corporations to start migrating to “quantum-resistant” cryptography now.

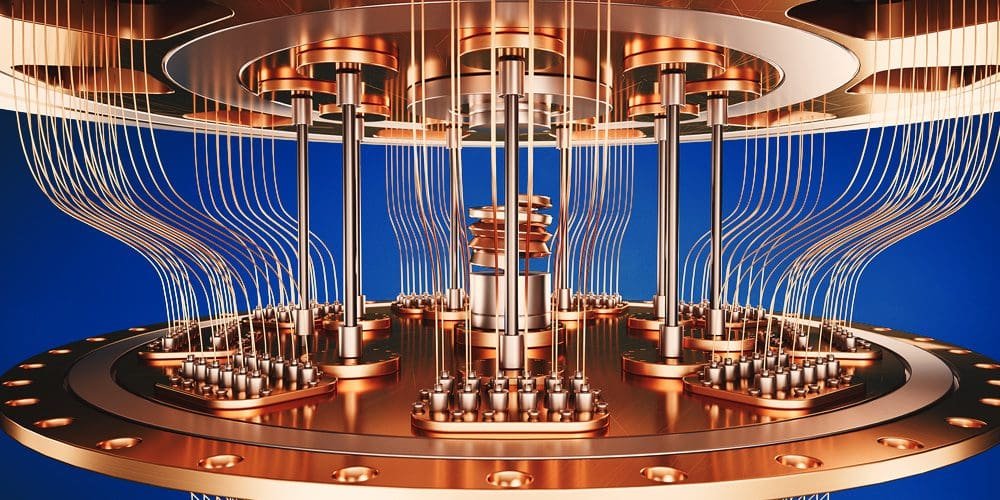

WIN Media, Makassar, 1/2/2026 – While quantum computing promises breakthroughs in medicine and material science, it casts a long, dark shadow over the world of digital security. The immense processing power of these machines poses an existential threat to the public-key cryptography that currently protects almost all digital communications, from online banking to state secrets.

The race is now on to transition to Post-Quantum cryptography before powerful quantum computers become a reality.

Current encryption methods, like RSA and ECC, rely on mathematical problems that are extremely difficult for classical computers to solve. However, a sufficiently advanced Quantum Computing system, leveraging algorithms like Shor’s algorithm, could crack these codes in hours or minutes, rendering today’s digital fortresses obsolete. The risk is not immediate but is termed a “harvest now, decrypt later” attack, where adversaries collect encrypted data today to decrypt it once a quantum computer is available.

The response is a global effort led by institutions like the U.S. National Institute of Standards and Technology (NIST) to standardize new, quantum-resistant cryptographic algorithms. These Post-Quantum Cryptography (PQC) standards are designed to be secure against both classical and quantum computer attacks.

Kunto Wibisono, a cybersecurity expert from Yogyakarta, emphasizes the urgency for Indonesia. “The threat is systemic and stealthy. We are not waiting for the quantum computer to be built; we must prepare our Security infrastructure now. The migration of systems—from government databases, financial networks, to digital signatures—is a massive, complex undertaking that will take years.

Starting late means risking a colossal breach of national data sovereignty,” warned Kunto. He added that awareness among local enterprises, especially in the financial and critical infrastructure sectors, is still dangerously low.

The preparation involves several layers: conducting a thorough inventory of all systems using vulnerable cryptography, planning a gradual migration to NIST-standardized PQC algorithms, and implementing “crypto-agility”—the ability to swiftly replace cryptographic algorithms without overhauling entire systems.

The consensus is clear: the quantum threat is not science fiction but a foreseeable challenge. Building a resilient digital defense for the post-quantum era is a strategic imperative that requires immediate and sustained action.

Ancaman Quantum Computing: Bagaimana Siapkan Keamanan Data untuk Era Pasca-Kuantum?

Pakar memperingatkan standar enkripsi saat ini bisa dihancurkan oleh mesin kuantum, mendesak pemerintah dan korporasi segera mulai migrasi ke kriptografi “tahan-kuantum”.

WIN Media, Makassar, 1/2/2026 – Di satu sisi, komputasi kuantum menjanjikan terobosan dalam ilmu material dan kedokteran, di sisi lain, teknologi ini memberi bayangan panjang dan gelap atas dunia keamanan digital. Kekuatan pemrosesan masif mesin-mesin ini menjadi ancaman eksistensial bagi kriptografi kunci-publik yang saat ini melindungi hampir seluruh komunikasi digital, dari perbankan online hingga rahasia negara.

Perlombaan kini terjadi untuk bertransisi ke kriptografi Pasca-Kuantum sebelum komputer kuantum yang canggih benar-benar terwujud.

Metode enkripsi saat ini, seperti RSA dan ECC, mengandalkan persoalan matematika yang sangat sulit dipecahkan komputer klasik. Namun, sistem Quantum Computing yang cukup canggih, dengan memanfaatkan algoritma seperti Shor, dapat memecahkan kode-kode ini dalam hitungan jam atau menit, membuat benteng digital saat ini usang. Risikonya tidak langsung, tetapi disebut serangan “panen sekarang, dekripsi nanti”, di mana penyerang mengumpulkan data terenkripsi hari ini untuk didekripsi begitu komputer kuantum tersedia.

Responsnya adalah upaya global yang dipimpin lembaga seperti Institut Standar dan Teknologi Nasional AS (NIST) untuk menstandarisasi algoritma kriptografi baru yang tahan kuantum. Standar Post-Quantum Cryptography (PQC) ini dirancang untuk aman dari serangan baik komputer klasik maupun kuantum.

Kunto Wibisono, pakar keamanan siber dari Yogyakarta, menekankan urgensi bagi Indonesia. “Ancaman ini bersifat sistemik dan tersembunyi. Kita tidak menunggu komputer kuantum dibangun; kita harus menyiapkan infrastruktur Keamanan kita sekarang. Migrasi sistem—dari database pemerintah, jaringan finansial, hingga tanda tangan digital—adalah pekerjaan besar dan kompleks yang butuh tahunan.

Memulai terlambat berarti mempertaruhkan pelanggaran kedaulatan data nasional yang kolosal,” ujar Kunto. Ia menambahkan, kesadaran di kalangan perusahaan lokal, khususnya sektor keuangan dan infrastruktur kritis, masih sangat rendah dan berbahaya.

Persiapan melibatkan beberapa lapisan: melakukan inventarisasi menyeluruh atas semua sistem yang menggunakan kriptografi rentan, merencanakan migrasi bertahap ke algoritma PQC standar NIST, dan menerapkan “kelincahan kripto”—kemampuan untuk mengganti algoritma kriptografi dengan cepat tanpa membongkar seluruh sistem.

Konsensusnya jelas: ancaman kuantum bukanlah fiksi ilmiah, tetapi tantangan yang dapat diprediksi. Membangun pertahanan digital yang tangguh untuk era pasca-kuantum adalah imperatif strategis yang membutuhkan aksi segera dan berkelanjutan.